Audyt bezpieczeństwa chmury

to coraz powszechniejsza praktyka wśród wielu organizacji. Wraz z elastycznością i skalowalnością, które oferują dostawcy tacy jak AWS, Azure czy Google Cloud, pojawiają się coraz to nowsze, specyficzne wyzwania w obszarze cyberbezpieczeństwa. Wiele firm żyje w błędnym przekonaniu, że za bezpieczeństwo danych w 100% odpowiada dostawca chmury. To najprostsza droga do incydentu.

Kluczem do ochrony zasobów jest regularny audyt bezpieczeństwa chmury. Poniżej prezentujemy szczegółową listę kontrolną, która pomoże Twojemu działowi IT zweryfikować szczelność infrastruktury.

Model współdzielonej odpowiedzialności - od tego zacznij

Zanim przejdziesz do sprawdzania konfiguracji, musisz zrozumieć Shared Responsibility Model. Dostawca chmury odpowiada za bezpieczeństwo „chmury” (fizyczne serwery, kable, regiony), Ty odpowiadasz za bezpieczeństwo „w chmurze” (dane, konfiguracja systemów, tożsamość użytkowników). Audyt ma na celu sprawdzenie, czy Twoja część tej umowy jest realizowana poprawnie.

Zarządzanie Tożsamością i Dostępem (IAM)

Tożsamość to nowy obwód bezpieczeństwa (perimeter). W chmurze tradycyjne firewalle to za mało, jeśli dostęp do konsoli zarządzającej ma niepowołana osoba.

- Czy włączono Multi-Factor Authentication (MFA)? Każde konto, a zwłaszcza konta administratorów (root), musi mieć wymuszone logowanie dwuskładnikowe. To najskuteczniejsza bariera przed przejęciem konta.

- Zasada najmniejszych uprawnień (Least Privilege): Czy użytkownicy i serwisy mają tylko te uprawnienia, których absolutnie potrzebują? Unikaj przypisywania uprawnień AdministratorAccess "na zaś".

- Rotacja kluczy dostępowych: Czy klucze API (Access Keys) są regularnie zmieniane? Stare, nieużywane klucze to tykająca bomba.

- Weryfikacja kont byłych pracowników: Czy proces offboardingu obejmuje natychmiastowe blokowanie dostępu do wszystkich kont chmurowych?

Bezpieczeństwo Sieciowe i Segmentacja

Chmura pozwala na budowanie izolowanych sieci wirtualnych (VPC/VNET). Brak odpowiedniej segmentacji sprawia, że po przełamaniu jednej usługi, haker ma otwartą drogę do całego ekosystemu.

- Security Groups i Network ACLs: Czy reguły dopuszczają ruch tylko na niezbędnych portach? Porty takie jak 22 (SSH) czy 3389 (RDP) nigdy nie powinny być otwarte na świat (0.0.0.0/0).

- Użycie Bastion Host lub VPN: Czy administratorzy łączą się z serwerami bezpośrednio, czy przez bezpieczny tunel lub przeskocznię?

- Publiczne buckety S3 / Azure Blobs: To najczęstsza przyczyna wycieków danych. Sprawdź, czy Twoje magazyny danych nie są publicznie dostępne z poziomu Internetu, chyba że jest to zamierzone (np. statyczne pliki graficzne strony).

Ochrona Danych i Szyfrowanie

Dane są najcenniejszym aktywem firmy. Ich ochrona musi być wielowarstwowa.

- Szyfrowanie Data-at-Rest: Czy wszystkie dyski (EBS/Managed Disks) oraz bazy danych są zaszyfrowane? Większość dostawców oferuje to jako standard, ale wymaga to włączenia przy tworzeniu zasobu.

- Szyfrowanie Data-in-Transit: Czy cała komunikacja między usługami oraz między klientem a chmurą odbywa się przez protokół TLS/SSL?

- Zarządzanie kluczami (KMS/Key Vault): Kto ma dostęp do kluczy szyfrujących? Czy są one przechowywane w bezpiecznym, dedykowanym serwisie?

Monitoring, Logowanie i Reagowanie

Nie możesz chronić tego, czego nie widzisz. W chmurze logowanie zdarzeń powinno być scentralizowane.

- Centralne logowanie (CloudTrail/Activity Log): Czy rejestrujesz każdą próbę logowania i każdą zmianę w infrastrukturze? Logi te powinny być przesyłane do niezależnego, zabezpieczonego magazynu.

- Alerty w czasie rzeczywistym: Czy system powiadomi Cię o wykryciu nietypowego logowania z innego kontynentu lub o próbie usunięcia dużej ilości danych?

- Analiza podatności: Czy regularnie skanujesz obrazy kontenerów i systemy operacyjne pod kątem znanych luk (CVE)?

Zgodność i Governance (Compliance)

Jeśli Twoja firma podlega pod RODO, PCI-DSS czy ISO 27001, chmura musi odzwierciedlać te standardy.

- Regiony przechowywania danych: Czy masz pewność, że dane osobowe klientów z UE nie są replikowane do centrów danych w USA bez odpowiednich podstaw prawnych?

- Tagowanie zasobów: Czy każdy zasób ma przypisanego właściciela i projekt? Prawidłowe tagowanie pozwala szybko zidentyfikować „osierocone” serwery, które mogą stanowić lukę bezpieczeństwa.

- Automatyzacja audytu: Czy korzystasz z narzędzi typu CSPM (Cloud Security Posture Management), które automatycznie wykrywają błędy w konfiguracji?

Dlaczego wewnętrzny audyt bezpieczeństwa chmury to za mało?

Dział IT, który na co dzień wdraża rozwiązania, często cierpi na tzw. „ślepotę barwną”. Błędy w konfiguracji wynikają najczęściej z pośpiechu lub chęci ułatwienia sobie pracy (np. tymczasowe otwarcie portu, które zostaje na lata).

Zewnętrzny audyt bezpieczeństwa chmury, przeprowadzony przez partnera takiego jak Hostersi, przynosi świeże spojrzenie i doświadczenie z setek innych infrastruktur. Eksperci zewnętrzni potrafią wskazać nie tylko błędy techniczne, ale i słabe punkty w samych procesach zarządzania IT.

Podsumowanie - Twoja lista kontrolna audytu bezpieczeństwa chmury w pigułce

- IAM: Włącz MFA, usuń zbędne uprawnienia, zarządzaj kluczami API.

- Sieć: Zamknij zbędne porty, odizoluj bazy danych od Internetu.

- Dane: Szyfruj wszystko, co się da – na dysku i w przesyle.

- Logi: Monitoruj każdą zmianę w infrastrukturze 24/7.

- Backup: Upewnij się, że masz Disaster Recovery Plan (DRP) i go testujesz.

Pamiętaj, bezpieczeństwo chmury to nie projekt, który kończysz i odstawiasz na półkę. To ciągły proces iteracji, monitorowania i poprawiania. Przeprowadzenie audytu „na wczoraj” to inwestycja, która może uchronić Twoją firmę przed kryzysem, o którym będą pisać media.

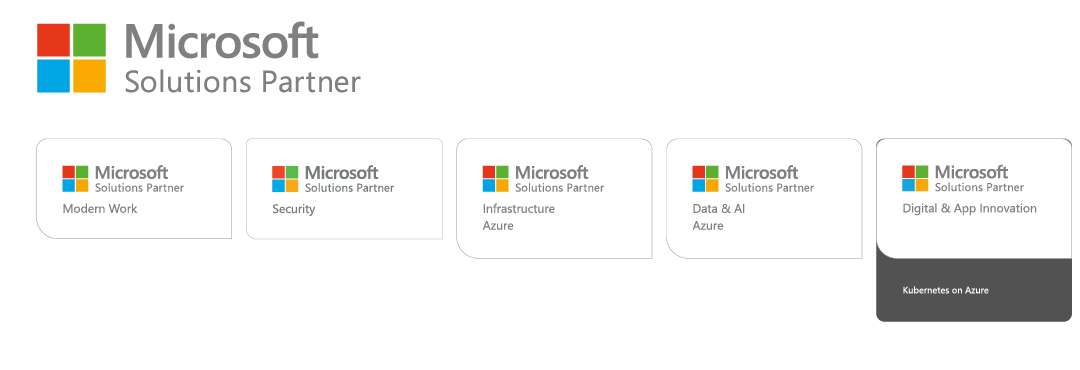

Potrzebujesz profesjonalnego audytu bezpieczeństwa Twojej chmury AWS lub Microsoft? Skonsultuj się z Hostersami. Jako certyfikowany partner największych dostawców chmurowych, pomożemy Ci nie tylko wykryć luki, ale i skutecznie je załatać, optymalizując przy tym koszty infrastruktury.